Weltweite SharePoint-Phishing-Welle: Warum «echte» Links plötzlich gefährlich sind und was jetzt zu tun ist

Angreifer nutzen echte SharePoint-Freigaben, um Vertrauen zu gewinnen.

Wir zeigen, woran du die Masche erkennst und welche Sofortmassnahmen jetzt helfen.

In den letzten Wochen hat das Bundesamt für Cybersicherheit (BACS) vermehrt Meldungen zu einer internationalen Phishing-Welle erhalten, die auch die Schweiz erreicht hat: E-Mails behaupten, jemand habe ein Dokument über Microsoft SharePoint geteilt und der Link führt tatsächlich auf die legitime SharePoint-Plattform. Genau das macht diese Angriffe so perfide.

So läuft der Angriff ab (vereinfacht erklärt)

Das BACS beschreibt im letzen Wochenrückblick eine typische Kette, die in vielen Fällen ähnlich abläuft:

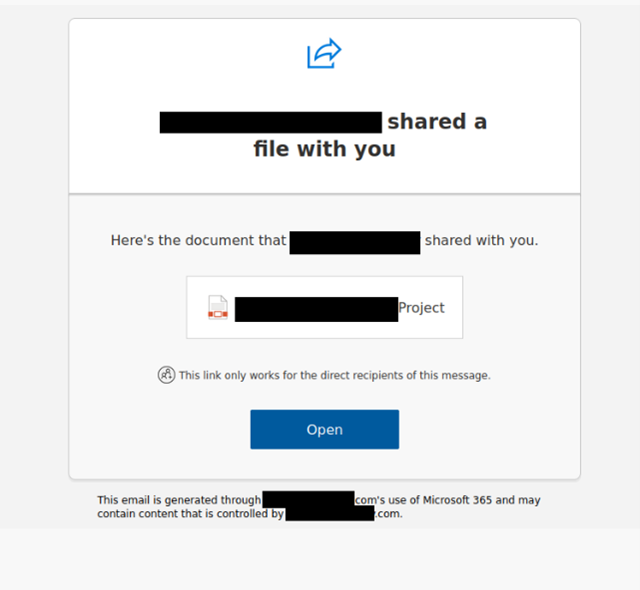

- SharePoint-Einladung per E-Mail

Du erhältst eine Nachricht (häufig scheinbar von einer bekannten Person), in der steht, dass ein PDF/Dokument via SharePoint mit dir geteilt wurde. - Klick führt auf echten SharePoint

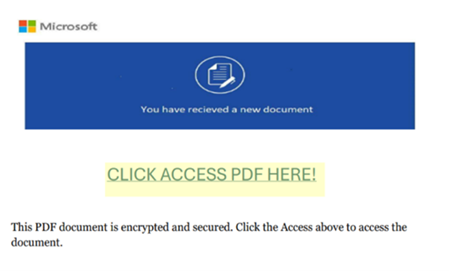

Der Link öffnet eine echte SharePoint-Seite, genau das senkt die Alarmglocken. - Ab hier kippt es: «PDF-Link» führt zur Login-Falle

Innerhalb von SharePoint erscheint ein weiterer Link zum angeblichen Dokument. Beim Öffnen landest du bei einer Passwortabfrage, die Microsoft-Login und Passwort abgreift.

Wie sieht dies konkret aus?

SharePoint-Einladung per E-Mail

Zunächst erhaltet ihr wie oben beschrieben, eine Nachricht, in der steht, dass ein PDF/Dokument via SharePoint mit dir geteilt wurde.

«PDF-Link» führt zur Login-Falle

Beim Öffnen landest du bei einer Passwortabfrage, die Microsoft-Login und Passwort abgreift.

Dies ist die effektive Attacke, auf keinen Fall klicken!

Wie kann ich mich als Anwender schützen ?

Für Mitarbeitende/Benutzer:innen gelten folgende Verhaltens empfehlungen:

- Keine Zugangsdaten eingeben, wenn du über einen Link aus einer E-Mail/SMS auf eine Seite gelangst.

- Über zweiten Kanal nachfragen (Anruf/Chat). Wenn eine Mail von einer bekannten Person zu kommen scheint, aber du keine Datei erwartest. → Wenn du die Datei wirklich erwartest: lieber SharePoint/Office direkt öffnen (manuell) statt über den Mail-Link.

Falls du bereits geklickt oder Daten eingegeben hast

- Passwort ändern/2 Faktor Authentifizierung prüfen (und bestehende Sessions revoken lassen)

- IT/Support sofort informieren und Konto/Sign-ins prüfen und verdächtiges Mail melden

Was kann ich als Admin unternehmen?

Empfehlungen für IT-Verantwortliche:

- Awareness: kurze, regelmässige Updates zu aktuellen Maschen

- Spoiler: AiTM (adversary-in-the-middle) direkt im Browser erkennen und blockieren, dazu mehr weiter unten 😉

- Phishing-resistente Anmeldung: (z.B. Passkeys/FIDO2/Windows Hello) und entsprechende Policies ausrollen

👉 Lies dazu auch unseren Blog-Post: Passwordless – mit Microsoft Authenticator und Windows Hello for Business

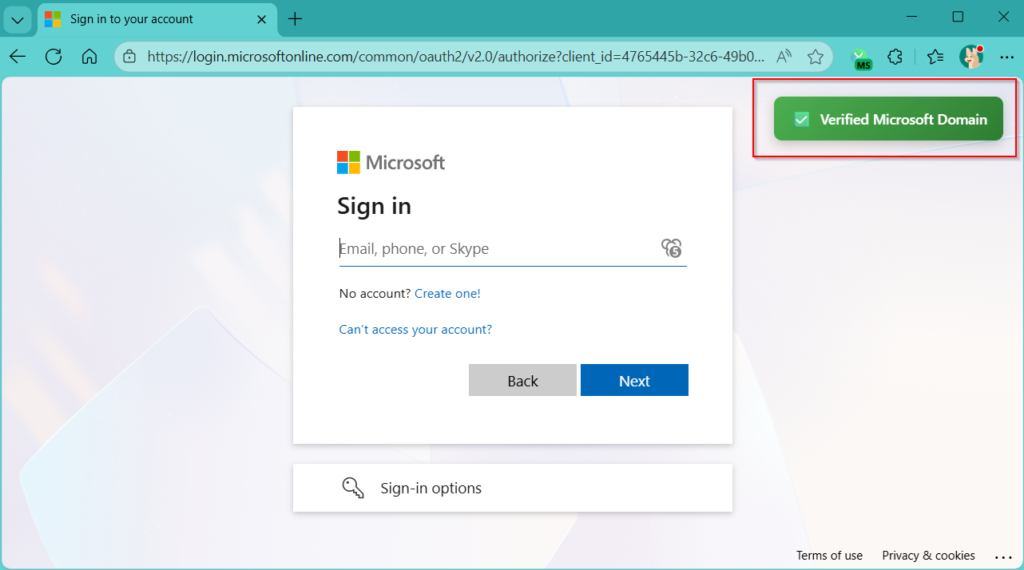

AiTM im Browser erkennen – ohne pishing-resistente Anmeldung

Bei AiTM handelt es sich um Real-Time-Phishing: Die Eingaben werden in Echtzeit abgefangen und dies inklusive zweitem Faktor, wodurch Angreifer unmittelbar Zugriff auf das Konto erhalten können.

Kein Passwordless – Was nun? Falls du in deinem Unternehmen noch mit klassischen Passwörter arbeitest, können folgende technische Massnahmen jetzt den Schutz deiner User erhöhen

Phishing Page Detection via Branding CSS

Durch einen clevere Erkennung von proxy basierten AiTM Attacken wird dem Enduser bei Angriffen ein custom CSS mit Warnungen in die M365 Login page injected. Dies soll ihn an der Eingabe der Credentials hindern.

👉 Alle bestehenden axelion AG Kunden erhalten diese Schutzfunktion bis im Sommer 2026 komplett kostenlos 💚 Dieser proaktive Ansatz kann als «Teaser» für unser neues «Managed Microsoft 365» Produkt gesehen werden (Mehr Infos folgen im Q2 😉).

Check for M365 Phishing via Browser Erweiterung

Durch die Browser Erweiterung «Check for M365 Phishing by axelion AG» werden AiTM Attacken direkt im Browser erkennt und blockiert.

👉 Diese Browser Erweiterung kann bei uns angefragt und auf all euren Geräten ausgerollt werden.

Unser Angebot

Als Proaktive Massnahme zur Unterbindung dieser aktuellen SharPoint-Phishing-Welle haben wir bei allen unseren Microsoft 365 Kunden die oben erklärte Phishing Page Detection via Branding CSS Technologie für die Unterbindung der Attacke ausgerollt. 💚 Diese kann sicher bis Sommer 2026 kostenlos genutzt werden. Im Q2 folgen weitere Infos über unser neues «Managed Microsoft 365» Produkt, welches genau solche Proaktiven Sicherheitsmassnahmen als Service für eure Sicherheit bereitstellen wird.

Wenn du unsicher bist, ob eine Nachricht legitim ist oder Unterstützung benötigst, dann kannst du uns jederzeit kontaktieren.

Sicherheit hat höchste Priorität- 24/7.

Wichtige Links & weiterführende Informationen

Mehr Details (inkl. Hintergrund & Empfehlungen) findest du im vollständigen Wochenrückblick des BACS.

Defeating Adversary-in-the-Middle phishing attacks | Microsoft Community Hub

Noch mehr Lesestoff für dich

Meldepflicht für Cyberangriffe: Was Unternehmen jetzt wissen müssen

Cyberangriffe erkennen und richtig reagieren – So schützen sich Gesundheitsorganisationen