Warum wir künftig auf S3 setzen: Ransomware-sichere Backups mit Object Lock

Backups sind deine letzte Verteidigungslinie, wenn etwas schiefläuft: versehentlich gelöschte Daten, technische Ausfälle oder eine Ransomware-Attacke, bei der Angreifer nicht nur Systeme verschlüsseln, sondern gezielt auch Backups löschen möchten.

Genau deshalb migrieren wir unseren bisherigen Cloud-Backupservice schrittweise auf eine moderne Nachfolgelösung. Im Mittelpunkt steht dabei eine Technologie, die sich für sichere und skalierbare Backup-Architekturen etabliert hat: S3 (Object Storage) inklusive Object Lock für immutable Backups.

Was bedeutet «S3» kurz erklärt

S3 steht für einen standardisierten Ansatz, Daten als Objekte zu speichern (Object Storage). Das ist besonders geeignet für Backup-Daten, weil:

- sehr grosse Datenmengen effizient abgelegt werden können,

- die Architektur auf Skalierbarkeit und Verfügbarkeit ausgelegt ist,

- Objekte mit Schutzmechanismen wie Object Lock gegen Manipulation abgesichert werden können.

Backups, die kein Angreifer löschen kann

Bei klassischen Backup-Umgebungen ist ein Risiko besonders kritisch: Wenn ein Angreifer Zugriff erhält, kann er versuchen, Sicherungen zu verändern oder zu löschen genau dann, wenn man sie am dringendsten braucht.

Mit Object Lock kann verhindert werden, dass Backups nach ihrer Erstellung innerhalb einer definierten Frist verändert oder gelöscht werden. In unserer neuen Lösung bedeutet das:

- Sicherungen sind vor Manipulation geschützt (immutable)

- selbst dann, wenn ein Angreifer an Credentials gelangen würde

- ein wichtiger Baustein, um Ransomware-Szenarien sauber abzufedern

In der neuen Umgebung nutzen wir dafür eine ransomware-sichere Storage-Umgebung mit 14 Tagen Immutable als Schutzfenster (gemäss Standard-Setup im Schreiben).

Weitere Vorteile der neuen Cloud-Backup-Lösung

Neben Immutable-Funktionalität bringt die neue Zielarchitektur zusätzliche Pluspunkte:

- Dediziertes, hochverfügbares Datacenter (Schweiz für die CH-Variante)

- Laufendes Monitoring des Backupprozesses durch axelion

- Standardisiertes Backupkonzept als verlässliche Basis

- Ziel: eine Plattform, die sich langfristig sicher betreiben und weiterentwickeln lässt

Und ganz wichtig: Cloud-Backup ist nur ein Teil eines umfassenden Backup- und Recovery-Konzepts. Mit der Umstellung schaffen wir die Basis, um künftig auch angrenzende Bereiche konsistent aktuell zu halten (z. B. Zugriffskonzepte, übergeordnetes Recovery-Design, Archivierungsgrundlagen).

So läuft die Migration ab (mehrstufig)

Die Umstellung erfolgt in mehreren Phasen:

Schritt 1: Microsoft 365 Backup (ab 01.04.2026)

- M365-Backups werden neu auf S3 Object Storage in einem Schweizer Rechenzentrum gesichert

- Retention: 1 Jahr

- Die Umstellung läuft für Sie in der Regel automatisch

- Wichtig: Falls Sie eine längere Retention wünschen, bitten wir um aktive Kontaktaufnahme bis 31.03.2026

- Frühere Backupdaten werden nicht ins neue System migriert; sie werden noch für die Dauer von 1 Jahr aufbewahrt und danach gelöscht (gemäss Schreiben)

Schritt 2: Gap-Analyse (seit 01.01.2026)

Für Kund:innen, die neben M365 weitere Daten im Cloud-Storage sichern, prüfen wir im Hintergrund:

- ob das aktuelle Backupkonzept unseren neuesten Sicherheitsstandards entspricht,

- ob Anpassungen sinnvoll oder notwendig sind.

Dieser Schritt erfordert keine Mitwirkung.

Schritt 3: Abschluss der Migration (weitere Daten)

Danach folgt die Migration weiterer Backupdaten. Hier gibt es zwei Varianten:

- Schweiz (wenn CH-Standort erforderlich ist)

- Europa (gleichwertig, oft kostengünstiger – je nach Anforderungen)

Wir sind für dich da

Wenn du Fragen zur Umstellung, zur Retention oder zur passenden Variante (Schweiz/Europa) hast, dann kannst du uns jederzeit kontaktieren.

Angreifer nutzen echte SharePoint-Freigaben, um Vertrauen zu gewinnen.

Wir zeigen, woran du die Masche erkennst und welche Sofortmassnahmen jetzt helfen.

In den letzten Wochen hat das Bundesamt für Cybersicherheit (BACS) vermehrt Meldungen zu einer internationalen Phishing-Welle erhalten, die auch die Schweiz erreicht hat: E-Mails behaupten, jemand habe ein Dokument über Microsoft SharePoint geteilt und der Link führt tatsächlich auf die legitime SharePoint-Plattform. Genau das macht diese Angriffe so perfide.

So läuft der Angriff ab (vereinfacht erklärt)

Das BACS beschreibt im letzen Wochenrückblick eine typische Kette, die in vielen Fällen ähnlich abläuft:

- SharePoint-Einladung per E-Mail

Du erhältst eine Nachricht (häufig scheinbar von einer bekannten Person), in der steht, dass ein PDF/Dokument via SharePoint mit dir geteilt wurde. - Klick führt auf echten SharePoint

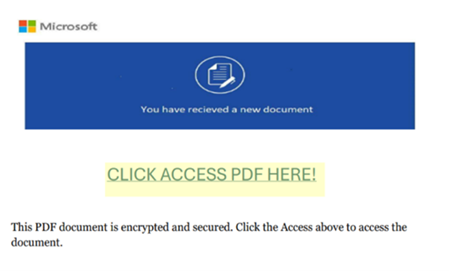

Der Link öffnet eine echte SharePoint-Seite, genau das senkt die Alarmglocken. - Ab hier kippt es: «PDF-Link» führt zur Login-Falle

Innerhalb von SharePoint erscheint ein weiterer Link zum angeblichen Dokument. Beim Öffnen landest du bei einer Passwortabfrage, die Microsoft-Login und Passwort abgreift.

Wie sieht dies konkret aus?

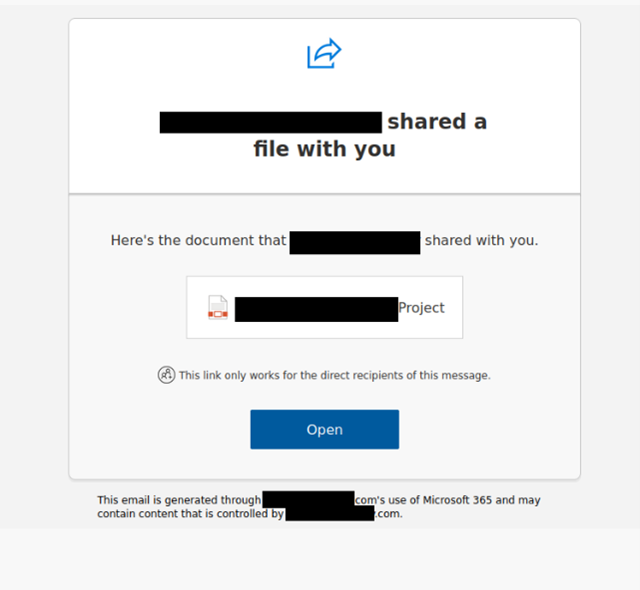

SharePoint-Einladung per E-Mail

Zunächst erhaltet ihr wie oben beschrieben, eine Nachricht, in der steht, dass ein PDF/Dokument via SharePoint mit dir geteilt wurde.

«PDF-Link» führt zur Login-Falle

Beim Öffnen landest du bei einer Passwortabfrage, die Microsoft-Login und Passwort abgreift.

Dies ist die effektive Attacke, auf keinen Fall klicken!

Wie kann ich mich als Anwender schützen ?

Für Mitarbeitende/Benutzer:innen gelten folgende Verhaltens empfehlungen:

- Keine Zugangsdaten eingeben, wenn du über einen Link aus einer E-Mail/SMS auf eine Seite gelangst.

- Über zweiten Kanal nachfragen (Anruf/Chat). Wenn eine Mail von einer bekannten Person zu kommen scheint, aber du keine Datei erwartest. → Wenn du die Datei wirklich erwartest: lieber SharePoint/Office direkt öffnen (manuell) statt über den Mail-Link.

Falls du bereits geklickt oder Daten eingegeben hast

- Passwort ändern/2 Faktor Authentifizierung prüfen (und bestehende Sessions revoken lassen)

- IT/Support sofort informieren und Konto/Sign-ins prüfen und verdächtiges Mail melden

Was kann ich als Admin unternehmen?

Empfehlungen für IT-Verantwortliche:

- Awareness: kurze, regelmässige Updates zu aktuellen Maschen

- Spoiler: AiTM (adversary-in-the-middle) direkt im Browser erkennen und blockieren, dazu mehr weiter unten 😉

- Phishing-resistente Anmeldung: (z.B. Passkeys/FIDO2/Windows Hello) und entsprechende Policies ausrollen

👉 Lies dazu auch unseren Blog-Post: Passwordless – mit Microsoft Authenticator und Windows Hello for Business

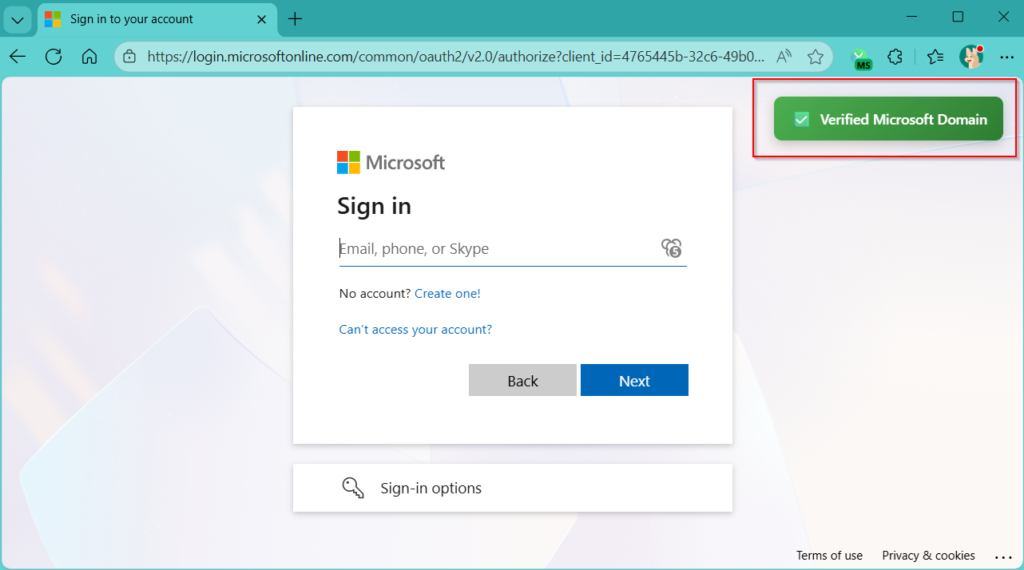

AiTM im Browser erkennen – ohne pishing-resistente Anmeldung

Bei AiTM handelt es sich um Real-Time-Phishing: Die Eingaben werden in Echtzeit abgefangen und dies inklusive zweitem Faktor, wodurch Angreifer unmittelbar Zugriff auf das Konto erhalten können.

Kein Passwordless – Was nun? Falls du in deinem Unternehmen noch mit klassischen Passwörter arbeitest, können folgende technische Massnahmen jetzt den Schutz deiner User erhöhen

Phishing Page Detection via Branding CSS

Durch einen clevere Erkennung von proxy basierten AiTM Attacken wird dem Enduser bei Angriffen ein custom CSS mit Warnungen in die M365 Login page injected. Dies soll ihn an der Eingabe der Credentials hindern.

👉 Alle bestehenden axelion AG Kunden erhalten diese Schutzfunktion bis im Sommer 2026 komplett kostenlos 💚 Dieser proaktive Ansatz kann als «Teaser» für unser neues «Managed Microsoft 365» Produkt gesehen werden (Mehr Infos folgen im Q2 😉).

Check for M365 Phishing via Browser Erweiterung

Durch die Browser Erweiterung «Check for M365 Phishing by axelion AG» werden AiTM Attacken direkt im Browser erkennt und blockiert.

👉 Diese Browser Erweiterung kann bei uns angefragt und auf all euren Geräten ausgerollt werden.

Unser Angebot

Als Proaktive Massnahme zur Unterbindung dieser aktuellen SharPoint-Phishing-Welle haben wir bei allen unseren Microsoft 365 Kunden die oben erklärte Phishing Page Detection via Branding CSS Technologie für die Unterbindung der Attacke ausgerollt. 💚 Diese kann sicher bis Sommer 2026 kostenlos genutzt werden. Im Q2 folgen weitere Infos über unser neues «Managed Microsoft 365» Produkt, welches genau solche Proaktiven Sicherheitsmassnahmen als Service für eure Sicherheit bereitstellen wird.

Wenn du unsicher bist, ob eine Nachricht legitim ist oder Unterstützung benötigst, dann kannst du uns jederzeit kontaktieren.

Sicherheit hat höchste Priorität- 24/7.

Wichtige Links & weiterführende Informationen

Mehr Details (inkl. Hintergrund & Empfehlungen) findest du im vollständigen Wochenrückblick des BACS.

Defeating Adversary-in-the-Middle phishing attacks | Microsoft Community Hub

Ab sofort gilt in der Schweiz eine Meldepflicht für Cyberangriffe – und das innert 24 Stunden. Die neue gesetzliche Vorgabe betrifft vor allem Betreiber kritischer Infrastrukturen. Doch was bedeutet das konkret? Wer ist betroffen? Was muss gemeldet werden – und innerhalb welcher Frist? Und wie kann man sich heute schon darauf vorbereiten?

Im folgenden Beitrag geben wir einen Überblick über die wichtigsten Fakten zur Meldepflicht bei Cyberangriffen und zeigen auf, wie axelion Sie als Partner dabei unterstützen kann.

Wer ist betroffen?

Zur Meldepflicht verpflichtet sind Betreiber sogenannter kritischer Infrastrukturen – also Einrichtungen, deren Ausfall die Gesellschaft oder Wirtschaft erheblich beeinträchtigen würde. Dazu zählen insbesondere:

- Kritische Infrastrukturen (Energieversorger, Gesundheitswesen, Banken und Telekommunikation)

- IT-Dienstleister, die Rechenzentren betreiben, Cloud-Computing anbieten oder digitale Sicherheitsdienste bereitstellen

- Hersteller von Hard- und Software mit Fernwartungszugang

- Unternehmen, die IT-Sicherheitsleistungen für kritische Infrastrukturen erbringen

Was muss gemeldet werden?

Nicht jeder IT-Zwischenfall ist automatisch meldepflichtig. Die Verordnung definiert verschiedene Kriterien, anhand derer beurteilt wird, ob ein Vorfall zu melden ist. Dazu zählen unter anderem alle Cyberangriffe, die zu Systemausfällen, Datenverlust oder Datenmanipulation führen, sowie Cyberangriffe, die längere Zeit unentdeckt bleiben oder mit Erpressung, Drohung oder Nötigung verbunden sind. Die Einschätzung der Meldepflicht liegt letztlich beim betroffenen Unternehmen wo Fachwissen und schnelles Handeln gefragt ist.

So läuft der Meldeprozess ab:

Kommt es zu einem meldepflichtigen Vorfall, greift ein klar strukturierter Prozess. Dieser verlangt eine erste Reaktion innert kürzester Zeit – ein gut vorbereitetes Notfallkonzept ist daher essenziell.

Die wichtigsten Schritte im Überblick:

- Cyberangriff entdecken

- Innert 24h Erstmeldung an das Bundesamt für Cybersicherheit (BACS)

Zum BACS-Meldeportal - Vervollständigung der Meldung innerhalb von 14 Tagen

Wer ist verantwortlich für die Meldung?

Die Verantwortung für die rechtzeitige und korrekte Meldung liegt bei den Verantwortlichen für Informationssicherheit innerhalb der Organisation. In der Regel betrifft dies:

- CIOs / IT-Leiter*innen

- IT-Sicherheitsverantwortliche

- Geschäftsführer*innen kleinerer Einrichtungen, wenn keine explizite IT-Funktion vorhanden ist

Wichtig: Die Pflicht zur Meldung kann nicht an externe Dienstleister ausgelagert werden – auch wenn diese z. B. das Netzwerk betreuen. Eine saubere interne Zuständigkeit muss deshalb frühzeitig geregelt werden.

Wie unterstützt axelion?

Auch wenn die gesetzliche Verantwortung bei Ihnen liegt – wir stehen Ihnen zur Seite. Als erfahrener Digitalisierungspartner unterstützen wir Sie nicht nur technisch, sondern auch organisatorisch bei der Einhaltung der neuen gesetzlichen Anforderungen. Unsere Leistungen umfassen:

- Wir helfen beim Ausfüllen des Meldeformulars

- Wir beraten zu technischen Details und Inhalten

- Wenn unsere Systeme betroffen sind (z. B. Cloud-Dienste), übermitteln wir eine ergänzende Meldung – in enger Absprache mit Ihnen

Gut vorbereitet sein

Unsicher, ob Ihre Organisation betroffen ist, was im Fall eines Cybervorfalls zu tun ist oder Ihr Unternehmen einer Meldepflicht unterliegt? Dies lässt sich zum Beispiel durch eine Betroffenheitsanalyse oder über das Bundesamt für Cybersicherheit (BACS) herausfinden.

Klären Sie offene Fragen lieber heute als morgen und ziehen Sie Ihr axelion-Crew frühzeitig in Ihre Prozesse mit ein. Ihr persönlicher Ansprechpartner bei axelion steht Ihnen beratend zur Seite – präventiv und im Ernstfall.

Wichtige Links & weiterführende Informationen

Medienmitteilung des Bundesrats zur Meldepflicht

Meldepflicht für Cyberangriffe auf kritische Infrastrukturen gilt ab 1. April

Ob Spital oder Pflegeheim – Cyberangriffe sind Realität und keine Ausnahme. Wir zeigen, worauf es ankommt, um Angriffe frühzeitig zu erkennen und Schäden zu minimieren.

Mit der zunehmenden Digitalisierung steigen auch die Risiken. Gesundheitsorganisationen – von Spitälern über Pflegeeinrichtungen bis hin zu Reha-Zentren – sind attraktive Ziele für Cyberkriminelle. Der Grund ist einfach: Sie arbeiten mit sensiblen Daten, sind auf einen reibungslosen Betrieb rund um die Uhr angewiesen und verfügen oft über begrenzte Ressourcen im Bereich IT-Sicherheit.

Ein erfolgreicher Angriff kann weitreichende Folgen haben: Systeme werden lahmgelegt, Daten verschlüsselt oder manipuliert, die Patientenversorgung kommt ins Stocken – und nicht zuletzt steht das Vertrauen von Patienten, Angehörigen und Partnern auf dem Spiel. Umso wichtiger ist es, Risiken frühzeitig zu erkennen, richtig zu reagieren und im besten Fall bereits im Vorfeld vorzusorgen.

So erkennen Sie mögliche Cyberangriffe

Nicht jeder Angriff ist sofort sichtbar. Manche schleichen sich unbemerkt ins System – andere schlagen plötzlich zu. Achten Sie auf:

- Plötzliche Systemverlangsamungen oder -ausfälle

- Unerklärliche Login-Versuche oder neue Benutzerkonten

- Warnmeldungen, Sperrbildschirme oder Lösegeldforderungen

- Veränderte, verschobene oder gelöschte Daten

- Mitarbeitende, die verdächtige E-Mails oder Anhänge erhalten

Schon ein einziges falsch geöffnetes E-Mail kann reichen. Umso wichtiger ist es, auch bei kleinsten Auffälligkeiten achtsam zu sein.

Wie Sie im Ernstfall richtig handeln

Ein klarer Reaktionsplan entscheidet darüber, wie schnell und kontrolliert Sie reagieren können. Im Akutfall zählt jede Minute. Wir empfehlen:

- Sofortige interne Alarmierung (IT, Datenschutzbeauftragte etc.)

- Systeme sichern, betroffene Geräte isolieren

- Verdächtige E-Mails oder Hinweise dokumentieren

- Externe Partner (z. B. axelion) informieren

- Prüfen, ob eine Meldung an das BACS erforderlich ist

Cybersecurity beginnt mit Bewusstsein

Viele Vorfälle lassen sich verhindern – oder abmildern. Dazu braucht es keine High-End-Lösungen, sondern Klarheit, Schulung und klare Präventionsmassnahmen.

- Sensibilisieren Sie Ihre Mitarbeitenden regelmässig

- Führen Sie Security-Awareness-Trainings durch

- Definieren Sie Zuständigkeiten und Meldeprozesse

- Halten Sie alle wichtigen Kontakte griffbereit

Gut vorbereitet sein

Unsicher, ob Ihre Organisation betroffen ist, was im Fall eines Cybervorfalls zu tun ist oder Ihr Unternehmen einer Meldepflicht unterliegt? Dies lässt sich zum Beispiel durch eine Betroffenheitsanalyse oder über das Bundesamt für Cybersicherheit (BACS) herausfinden.

Klären Sie offene Fragen lieber heute als morgen und ziehen Sie Ihr axelion-Crew frühzeitig in Ihre Prozesse mit ein. Ihr persönlicher Ansprechpartner bei axelion steht Ihnen beratend zur Seite – präventiv und im Ernstfall.

Wichtige Links & weiterführende Informationen

Medienmitteilung des Bundesrats zur Meldepflicht

Meldepflicht für Cyberangriffe auf kritische Infrastrukturen gilt ab 1. April

In der heutigen digitalen Welt gehen Telefonbetrüger immer raffinierter vor. Sie nutzen eine Vielzahl von Techniken, um ihre Opfer zu täuschen, sensible Daten zu stehlen oder finanzielle Forderungen zu erzwingen. Wir verraten dir, wie du dich aktiv gegen Telefonbetrug – sogenannten Scam – schützen kannst.

Die Methoden bei Scam-Anrufen sind vielfältig: Ob durch gefälschte Telefonnummern, die vorgeben von einer vertrauenswürdigen Organisation zu stammen, oder durch angebliche Tech-Support-Anrufe, um den Computer des Opfers zu «reparieren». In diesem Blogbeitrag möchten wir dich über die gängigsten Arten von Telefonbetrug aufklären und dir zeigen, wie du dich und deine Daten schützen kannst – sei es im Büro oder privat.

☎️ Welche Arten von Telefonbetrug gibt es?

Spoofing ist die Praxis, bei welcher Betrüger die Telefonnummer fälschen, die auf dem Display des Opfers angezeigt wird. Dadurch sieht es so aus, als käme der Anruf von einer vertrauenswürdigen Quelle, wie z.B. einer Bank oder einer Behörde. Dies wird oft verwendet, um das Opfer zu täuschen und es dazu zu bringen, persönliche Informationen preiszugeben oder Geld zu überweisen.

Vishing ist eine Form des Phishings, bei der Betrüger sich telefonisch als vertrauenswürdige Personen oder Organisationen ausgeben, um vertrauliche Informationen wie Passwörter, Kontonummern oder Kreditkartendaten zu erlangen. Die Betrüger nutzen dabei oft Drohungen oder Versprechungen, um die Opfer zu manipulieren.

Bei dieser Betrugsmasche geben sich die Betrüger als Mitarbeitende eines technischen Supports oder IT-Dienstleisters aus. Sie behaupten häufig, dass der Computer des Opfers einen kritischen Fehler aufweist oder mit Malware infiziert ist und bieten an, das Problem zu beheben. Oft verlangen sie dabei Zugang zum Computer des Opfers.

Hierbei geben sich die Betrüger als Vertreterin eines Gewinnspiels oder einer Lotterie aus und informieren das Opfer darüber, dass es einen Preis gewonnen hat. Um den «Gewinn» zu erhalten, muss das Opfer jedoch zunächst Gebühren zahlen, persönliche Informationen preisgeben oder eine Art von «Bestätigung» leisten, die letztlich nur dazu dient, weitere Betrugsschritte einzuleiten.

Bei Erpressungsanrufen setzen die Betrüger ihre Opfer damit unter Druck, persönliche Daten, Fotos oder andere sensible Informationen des Opfers zu veröffentlichen oder zu sperren. Oft geben sie vor, dass die Informationen bereits erlangt wurden und drohen mit der Veröffentlichung, wenn keine Zahlung erfolgt.

🔍 Welche Erkennungsmerkmale gibt es bei einem Telefonbetrug?

- Ungewöhnliche Dringlichkeit:

Betrüger schaffen oft eine künstliche Dringlichkeit, um das Opfer unter Druck zu setzen. Sie behaupten, dass sofortige Handlungen erforderlich sind, um ein Problem zu lösen oder eine Bedrohung zu verhindern. - Ungefragte persönliche Informationen:

Betrüger fragen häufig nach vertraulichen Daten wie Bankkonten oder Passwörter, obwohl dies normalerweise nicht am Telefon erledigt wird. - Drohungen oder Einschüchterung:

Telefonbetrüger nutzen Drohungen, um Angst zu schüren. Dies können zum Beispiel rechtliche Konsequenzen sein oder sofortige Kontosperrungen, wenn nicht schnell reagiert wird. - Ungewöhnliche Angebote oder Versprechungen:

Unrealistische Angebote wie beispielsweise grosse Gewinne oder Rabatte auf Produkte, die zu gut erscheinen um wahr zu sein, sind häufige Anzeichen für Betrug. - Ungepflegte Sprache oder unerklärliche Anrufer-ID:

Schlechte Grammatik, unangemessene Sprachwahl oder eine Anrufer-ID, die nicht mit der behaupteten Organisation übereinstimmt, können Hinweise auf Betrug sein. - Ungewöhnliche Zahlungsmethoden:

Betrüger bitten oft um ungewöhnliche Zahlungsmethoden wie Geschenkkarten, Überweisungen oder Kryptowährungen, da diese schwer nachzuverfolgen sind.

🛡️ Wie kann ich mich vor Telefonbetrug schützen?

- Nie persönliche Informationen preisgeben:

Sei misstrauisch und gib keinerlei sensible Daten preis. Denn weder die Polizei noch eine Bank würde dich in einem Ernstfall telefonisch danach fragen. - Anrufe von unbekannten Nummern ignorieren:

Sicherheit durch Vorsicht. - Rückrufnummer überprüfen:

Prüfe die Echtheit der Anruf-Nummer, bevor du zurückrufst. - Sichere Kommunikation:

Nutze verschlüsselte Kommunikationswege wie z.B. OTS für sensible Informationen. - Keine Programme installieren:

Installiere keine unbekannten Applikationen auf deinem Mobiltelefon oder Computer. Frage im Zweifelsfall immer beim IT-Verantwortlichen oder deinem Vorgesetzten nach.Tipp 👉 Mit einem Managed Workplace können Funktionen wie z.B. Programm-Installationen gezielt eingeschränkt und damit Sicherheitslücken geschlossen werden. 💡

🛟 Was muss ich tun im Falle eines Betrugs?

Wenn du Opfer eines Telefonbetrugs wirst, ist es wichtig, schnell und angemessen zu reagieren, um den Schaden zu minimieren und weitere Probleme zu vermeiden. Hier sind die Schritte, die du im Falle eines Telefonbetrugs unternehmen solltest:

Lege den Hörer auf und beende das Gespräch umgehend. Falls du aufgefordert wurdest, auf Links zu klicken oder Software herunterzuladen, tue dies nicht. Informiere im Anschluss direkt euren IT- und/oder Sicherheitsbeauftragten.

Falls du bereits persönliche Informationen wie Bankdaten oder Passwörter preisgegeben hast, informiere umgehend deine Bank oder den entsprechenden Dienstleister. Überwache deine Accounts auf ungewöhnliche Aktivitäten.

Melde den Betrug bei der Polizei und anderen relevanten Behörden. Notiere alle Details des Betrugsversuchs, einschliesslich der Telefonnummer, des Gesprächsinhalts und der Namen aller beteiligten Personen. Diese Informationen können bei der Meldung an die Behörden hilfreich sein. Dies hilft nicht nur dir, sondern auch weiteren potenziellen Opfern.

Überprüfe regelmässig die Kreditkartenabrechnungen und Bankkonten auf unautorisierte Transaktionen. Bei Verdacht auf Missbrauch sollten die Konten gesperrt werden.

Falls du sensible Daten über andere Personen preisgegeben hast (z.B. durch betrügerische Anfragen nach Kontoinformationen), informiere diese Personen umgehend. Sie sollten ebenfalls ihre Konten und persönlichen Daten überwachen.

Ändere alle Passwörter und Sicherheitsfragen, die möglicherweise kompromittiert wurden.

Lies dazu auch unseren Blogpost zum passwortlosen Arbeitsplatz 👉 Passwordless – mit Microsoft Authenticator und Windows Hello for Business

Fazit

Telefonbetrug ist eine ernsthafte Bedrohung, die sich ständig weiterentwickelt und – mitunter auch durch KI – immer raffinierter wird. Die Erkenntnis, dass betrügerische Anrufe oft auf subtile Tricks und psychologischen Druck setzen, kann dir helfen dich besser zu schützen.

Die wichtigste Regel lautet dabei:

Kontaktiere im Zweifelsfall immer den IT-/Security-Verantwortlichen oder deinen Vorgesetzten.

PS: In diesem Beitrag wurde zugunsten besserer Lesbarkeit mancherorts auf das korrekte Gendern verzichtet. Es sind jederzeit alle Geschlechter angesprochen.

Windows 11 ist da und verspricht eine Vielzahl neuer Funktionen und Verbesserungen für ein noch besseres Usererlebnis. Aber bevor du dich auf die Migration freust, solltest du sicherstellen, dass dein PC kompatibel ist. Erfahre hier, was du wissen musst, um sicher und reibungslos auf Windows 11 umzusteigen.

Vorteile von Windows 11

Windows 11 bringt zahlreiche Vorteile mit sich, darunter eine

Übrigens ist Windows 11 auch zwingend notwendig, falls du Microsoft Copilot nutzen möchtest. Lies dazu auch unseren Blog-Post Microsoft Copilot Pro für Unternehmen & Private in der Schweiz verfügbar.

Anforderungen für Windows 11

Bevor du mit der Migration beginnst, ist es wichtig zu überprüfen, ob dein PC die Mindestanforderungen für Windows 11 erfüllt. Prüfe hierzu folgende Punkte:

- Prozessor: Unterstützt dein Prozessor TPM 2.0 und SSE4.2?

- RAM: Verfügt dein PC über mindestens 4 GB RAM?

- Speicherplatz: Hast du genügend freien Speicherplatz auf deiner Festplatte?

- Grafikkarte: Ist deine Grafikkarte DirectX 12 kompatibel?

- Secure Boot: Ist Secure Boot im BIOS aktiviert?

- Trusted Plattform Module: Verfügt dein PC über ein Trusted Plattform Module (TPM)?

Tipp: Download der Integritätsprüfung für Windows

Microsoft bietet ein Tool zur Überprüfung der Hardwarekompatibilität für Windows 11 an. Du kannst es von der offiziellen Microsoft-Website (blauer Banner zuunterst auf der Page) herunterladen und ausführen, um ganz einfach festzustellen, ob dein PC alle Anforderungen erfüllt.

👉 What’s next?

- Überprüfung der Hardware-Kompatibilität, um sicherzustellen, dass deine Geräte die Mindestanforderungen für Windows 11 erfüllen.

- Sicherung deiner Daten und Einstellungen, um einen reibungslosen Übergang zu gewährleisten.

- Installation von Windows 11 auf deinen Geräten, inklusive aller notwendigen Updates und Treiber.

- Konfiguration von Windows 11 nach deinen Wünschen und Bedürfnissen, inklusive der Einrichtung von Microsoft Teams und anderen Anwendungen.

- Schulung aller Mitarbeitenden, um die neuen Funktionen und Möglichkeiten von Windows 11 zu zeigen und eure Fragen zu beantworten.

Gerne unterstützen wir dich im Migrationsprozess – nimm mit uns Kontakt auf.

Was, wenn ich nicht auf Windows 11 update?

Microsoft stellt den Support für Windows 10 per Herbst 2025 ein. Das heisst, es gibt danach keine Security-Updates und keinen Support mehr für das Betriebssystem. Solltest du nicht auf Windows 11 wechseln können oder wollen, möchtest aber trotzdem weiterhin sicherheitsrelevante Updates erhalten, kannst du am Extended Security Updates (ESU) Programm teilnehmen – jedoch maximal für drei Jahre.

Die Kosten für eine ESU-Lizenz belaufen sich auf 61 Dollar pro Gerät und Jahr, wobei sich der Preis in den folgenden Jahren verdoppelt. Für User von Windows 365 und Cloud-basierten Client-Management-Lösungen von Microsoft gelten teilweise Spezial-Konditionen – frag gerne bei uns nach.

Beitrag aktualisiert am 20.08.2025

Was darf’s denn sein?

Phishing-Angriffe stellen eine ständige Bedrohung für die Sicherheit von Unternehmen dar. Cyberkriminelle werden immer raffinierter und es ist unerlässlich, dass Unternehmen proaktiv handeln, um ihre Mitarbeitenden vor den Tücken des Phishings zu schützen. Wir geben dir 5 Tipps mit auf den Weg, um dich gegen Phishing-Attacken zu schützen.

1. Check die E-Mail-Adresse genau

Schau dir die E-Mail-Adresse des Absenders genau an, bevor du auf Links klickst oder Infos rausrückst. Angreifer nutzen oft leicht veränderte oder gefälschte Adressen, die auf den ersten Blick echt wirken.

2. Sei vorsichtig bei unerwarteten Anhängen oder Links

Phishing-E-Mails haben oft Anhänge oder Links, die zu schädlichen Seiten führen. Lade keine Dateien von unerwarteten Quellen runter und klicke keine Links an – es sei denn, du bist dir sicher, dass sie legitim sind.

3. Halte deine Sicherheits-Software und -Standards aktuell

Sorg dafür, dass dein Antiviren-Schutz und Spam-Filter immer auf dem neuesten Stand sind. Updates beinhalten oft Patches für neu entdeckte Schwachstellen, die Phishing-Betrüger ausnutzen könnten.

Prüfe die Sicherheits-Standards, die das Mail-Protokoll mit sich bringt. Womöglich können diese optimiert oder ausgebaut werden. Mit E-Mail-Security-Features wie SPF, DKIM und DMARC kann Phishing zwar nicht ganz verhindert werden, aber deutlich erschwert.

4. Nutze Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung (2FA) ist eine extra Sicherheitsebene, die den Zugang zu Konten schwieriger macht, selbst wenn die Zugangsdaten geknackt wurden. Aktiviere die Zwei-Faktor-Authentifizierung, wo es geht, um die Sicherheit deiner Konten zu erhöhen.

5. Melde verdächtige Aktivitäten sofort

Wenn du eine verdächtige E-Mail bekommst oder auf eine Phishing-Website stösst, melde das sofort an deine IT-Abteilung oder den Sicherheitsbeauftragten. Schnelle Reaktionen können helfen, Schäden zu begrenzen und weitere Angriffe zu stoppen.

Phishing-Angriffe beginnen oft mit einer harmlos erscheinenden E-Mail, die Mitarbeitende dazu verleiten soll, sensible Informationen preiszugeben oder schädliche Links zu öffnen.

Fazit: Awareness, Awareness, Awareness!

Mitarbeitende sind das Einfallstor für Phishing-Angriffe. Schütze dein Unternehmen, indem du das Bewusstsein für Phishing-Gefahren steigerst und deine Mitarbeitenden auf mögliche Bedrohungen vorbereitest. Eine effektive Methode dafür bieten Phishing-Simulationen und -Trainings, in denen deine Mitarbeitenden lernen entsprechende Angriffe zu erkennen und richtig zu handeln.

Fordere jetzt eine Phishing-Simulation für dein Unternehmen an oder lass dich von unseren Expert:innen beraten.

Wie kann ich jemandem eine geheime Nachricht zukommen lassen, die nach dem Lesen sofort vernichtet werden soll?

Die Lösung liegt in einem «OTS – One Time Secret» – und so funktioniert’s:

- Öffne die Plattform 👉 https://ots.axelion.ch

- Gib deine geheime Nachricht ein

- Klicke auf «Link erstellen»

Der generierte Link kann via Teams, Mail oder Brieftaube versendet werden und ist 7 Tage gültig.

Die Person kann den Link nun öffnen und die Nachricht einmalig anzeigen lassen – danach wird sie automatisch vernichtet.

Smart, nicht wahr? 🤓

Alle Jahre wieder am 1. Februar steht der sogenannte «Ändere-dein-Passwort-Tag» an. Eine gute Gelegenheit, uns mal wieder der Sicherheit von Passwörtern zu widmen. Denn Cyber Security beginnt bereits beim Login. Und wer ein kluges Passwort wählt, macht Cyberkriminellen das Leben schwer.

Du ahnst es: «123456», «password» oder «111111» sind definitiv keine gute Wahl, wenn es um die Sicherheit deiner Accounts geht. Dennoch gehören diese Passwörter wiederholt zu den am häufigsten verwendeten der Schweizer:innen. Was sagt uns das? Viele wissen zwar um die Wichtigkeit eines sicheren Passwortes, scheuen sich aber gleichzeitig vor dem Wechsel desselben.

Darum hier ein paar einfache Tipps für eine erhöhte Sicherheit deiner Logins:

1. Mehr ist mehr

Grundsätzlich gilt: Je mehr Zeichen dein Passwort aufweist, desto sicherer ist es. Da aber kaum jemand ein 50-stelliges Passwort im Schlepptau haben will, halte dich an folgende Faustregel: Ein Passwort sollte

2. Einfach komplex

Nutze für ein starkes Passwort Gross- und Kleinbuchstaben, Zahlen sowie Sonderzeichen (Punkt, Minus, Ausrufezeichen…). Damit du dir das Zeichen-Gewirr merken kannst, gibt es einen einfachen Trick: Generiere einen Satz, z.B. «

3. Den Durchblick behalten

Den Fehler, dasselbe Passwort für unterschiedliche Dienste zu verwenden, solltest du unbedingt vermeiden. Um im daraus folgenden Passwort-Dschungel nicht den Überblick zu verlieren, gibt’s eine einfache Lösung: die Nutzung eines Passwort-Managers wie z.B. der gratis Open-Source-Software KeePass. In Tools wie diesem werden deine Passwörter verschlüsselt gespeichert und sicher aufbewahrt. So musst du dir künftig nur noch das «Master-Passwort» deines Passwort-Managers merken. Genial, nicht wahr?

4. Doppelt hält besser

Aktiviere – wo möglich – die

5. Zu guter Letzt

Natürlich nützt das beste Passwort nichts, wenn du es letztlich auf einem Post-it an deinen Rechner klebst… Darum als oberstes Gebot:

Also: Wenn auch bei dir noch Optimierungspotenzial in Sachen Passwörter besteht, pack’s bei der nächsten Gelegenheit an und schütze dich und deine Daten. Wir wünschen viel Erfolg beim Umsetzen der Tipps und Tricks!

Telefon, E-Mail, Teams, Intranet, SMS, WhatsApp, LinkedIn, Meetings – wie viele unterschiedliche Kommunikations-Kanäle nutzt euer Unternehmen? Vermutlich sind es einige. Kein Wunder, dass es immer schwieriger wird, den Überblick zu behalten und sich auf die eigentliche Arbeit zu fokussieren. Aber das lässt sich ändern!

Wir kommunizieren heute auf so vielen Wegen wie noch nie. Und trotzdem – oder vielleicht genau deswegen – gehen immer wieder wichtige Infos verloren.

Wie kann ich einfach und effizient kommunizieren?

Durch die Digitalisierung der Arbeitswelt mit Homeoffice & Co. steigen auch die Mobilitätsanforderungen an die Kommunikation. Viele Mitarbeitende arbeiten heutzutage remote und möchten von überall telefonieren und auf ihre Daten zugreifen können. Ergo: Für eine erfolgreiche Kommunikation und Zusammenarbeit braucht es neue, intelligente Ansätze.

Eine beliebte Lösung hierzu bietet Teams. Nebst dem allseits bekannten (Video-)Chat beherbergt die Anwendung aus dem Hause Microsoft eine Vielzahl an weiteren Funktionen. Es lassen sich beispielsweise sämtliche Office-Produkte anbinden. So können OneNote, OneDrive, SharePoint, Planner etc. an einem Platz zusammengebracht werden. Dies sorgt nicht nur für eine verbesserte Übersicht – es erleichtert auch die Arbeit in Remote-Teams ungemein.

Ein weiterer grosser Pluspunkt ist die Microsoft-Teams-Telefonie. Da das Telefonsystem fester Bestandteil der Teams-Applikation ist, kannst du dein Device mit wenigen Klicks in eine Telefonstation umwandeln. Zum Telefonieren brauchst du dann nur noch eine Internetverbindung – und schon kann’s losgehen!

Was ist der Vorteil vom Telefonieren via Teams?

Mit der Microsoft-Teams-Telefonie profitierst du von der grösstmöglichen Flexibilität: Du kannst Anrufe komplett ortsunabhängig via App entgegennehmen. Egal, ob auf deinem privaten Handy, dem PC oder Laptop. Und das, ohne dabei deine private Handynummer preisgeben oder ein zusätzliches Geschäftshandy herumtragen zu müssen.

Darüber hinaus hast du mit der Kommunikation über Teams eine All-in-One Lösung: Dank der vollständigen Microsoft 365 Integration verwaltest du Kontakte, Mails, Dokumente, Aufgaben etc. an einem Ort.

Ist Microsoft-Teams-Telefonie teuer?

Entgegen vieler Bedenken ist Microsoft-Teams-Telefonie eine wirtschaftliche Art der Telefonie. Besitzt dein Unternehmen bereits Microsoft-365-Lizenzen? Dann ist der Grundstein für die Teams-Telefonie bereits gelegt. Je nach Paket (z.B. Microsoft 365 Business Premium) hast du Microsoft Teams bereits inkludiert. Für die Telefonie-Funktion benötigst du lediglich noch eine Add-On-Lizenz und den geeigneten Provider.

Es ist keine zusätzliche Infrastruktur vonnöten und die Anschaffung von Tischtelefonen erübrigt sich. Du installierst einfach die Desktop- oder Mobile-App, verbindest dich mit dem Internet und legst los. Für eine bequemere Telefonie kannst du dein Equipment durch ein Headset ergänzen. Eine leistungsstarke Internetverbindung ist zudem von Vorteil für eine einwandfreie Gesprächsqualität.

Ist Teams-Telefonie die richtige Lösung für mich?

Jedes Unternehmen hat andere Ansprüche und Voraussetzungen für die Telefonie. Wir empfehlen die Telefonie via Teams vor allem für Unternehmen, die einen hohen Wert auf Mobilität und Collaboration legen. Zudem eignet sich Microsoft-Teams-Telefonie für alle, die nach einer

Microsoft Teams in a Nutshell

- Applikation zur einfachen Collaboration & Telefonie

- Maximale Mobilität und Flexibilität durch Geräte-Unabhängigkeit

- Alles an einem Ort durch Anbindung von Microsoft 365

- Keine zusätzliche Infrastruktur erforderlich

Wir helfen dir gerne dabei, ein geeignetes Kommunikations-Konzept für dein Unternehmen zu eruieren und zeigen dir verschiedene Preis-Modelle auf.