Warum wir Business Voice jetzt anpassen und was unsere Kund:innen davon haben

Technologische Plattformen entwickeln sich weiter und mit ihnen die Rahmenbedingungen für Betrieb, Support und Planung. Als Anbieter des Business Voice Service ist es unser Anspruch, diese Veränderungen nicht nur umzusetzen, sondern sie nachvollziehbar einzuordnen und daraus klare Entscheidungen abzuleiten.

Im folgenden Beitrag fassen wir die wichtigsten Änderungen zusammen und zeigen auf, weshalb wir bestimmte Anpassungen vornehmen und was das konkret für unsere Kund:innen bedeutet.

Hintergrund: Anpassungen im 3CX Lizenzmodell

Der Business Voice Service von axelion basiert auf der Telefonie-Plattform 3CX, die ihr Lizenz- und Editionsmodell in mehreren Punkten weiterentwickelt hat. Die Lizenzierung erfolgt weiterhin nach gleichzeitigen Gesprächen. Neu sind jedoch die maximal zulässigen User bzw. Extensions pro Lizenzstufe klarer und verbindlicher geregelt als bisher. Das hat direkte Auswirkungen auf Betrieb, Support und die langfristige Planbarkeit.

User-Limitierungen: vom Spielraum zur klaren Regelung

Bisher gab es in vielen Umgebungen mehr Spielraum bei der Anzahl User bzw. Nebenstellen. 3CX kommuniziert diese Grenzen nun deutlich verbindlicher und macht Überschreitungen systematisch sichtbar. Seit Update 8 werden entsprechende Hinweise eingeblendet. Was früher faktisch toleriert wurde, wird nun klar geregelt. Nebenstellen (User) sind nicht mehr quasi unbegrenzt nutzbar.

Seit dem 01.04.2026 setzt 3CX eine verbindliche Maximalanzahl an Usern pro Lizenzstufe durch. Das bedeutet:

- Wird die von 3CX definierte Grenze (User pro gleichzeitiges Gespräch) überschritten, ist ein Lizenz-Upgrade erforderlich

- Erfolgt dieses nicht, gilt das System als nicht lizenzkonform und verliert den Anspruch auf Herstellersupport

Diese Limitierungen sind ausdrücklich keine Empfehlung mehr, sondern werden technisch und lizenzrechtlich konsequent durchgesetzt. Dies wird im Zusammenhang mit Lizenzverlängerungen und Supportansprüchen explizit kommuniziert. Da 3CX den Herstellersupport künftig erst ab 8‑Channel‑Anlagen vorsieht, sind in diesem Bereich klare und verlässliche Herstellervereinbarungen notwendig, um den Betrieb langfristig stabil sowie wirtschaftlich effizient sicherzustellen. Vor diesem Hintergrund fokussieren wir uns zukünftig auf Lösungen ab 8 Channels und bieten keine neuen 4‑Channel‑Anlagen mehr an. Bestehende Installationen werden nach Ablauf der Mindestvertragslaufzeit abgelöst. Gemeinsam mit den betroffenen Kundinnen und Kunden evaluieren wir dabei rechtzeitig die passende Nachfolgelösung.

AI & Pro – Was Kund:innen konkret davon haben

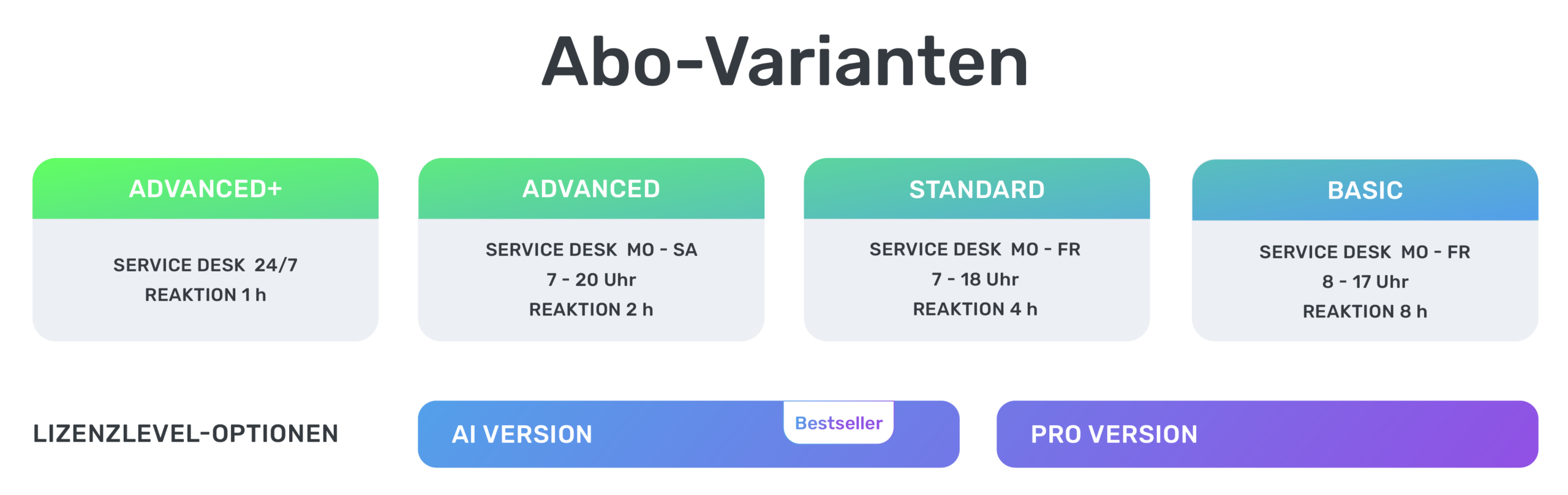

Neu stehen die beiden Lizenzvarianten AI und Pro über alle Abo-Varianten hinweg zur Verfügung. Damit schaffen wir mehr Transparenz und bieten ein Lizenzmodell, das sich gezielter an den tatsächlichen Anforderungen unserer Kund:innen orientiert. Die KI-Lizenz, die bisher nur in der Abo-Variante Advanced verfügbar war, ist künftig in sämtlichen Abo-Varianten erhältlich.

Zusätzlicher Mehrwert mit der neuen Enterprise Lizenz

Mit der neuen AI-Lizenz-Option (AI Version) geht 3CX bewusst über klassische Telefonie hinaus. Die AI Lizenz beinhaltet umfangreiche KI-gestützte Funktionen, unter anderem:

- Automatische Anruf- und Voicemail-Transkriptionen

- KI-basierte Gesprächszusammenfassungen

- KI-gestützte virtuelle Agenten (z. B. für Rezeption oder Anruf-Vorqualifizierung)

Diese Funktionen sind integraler Bestandteil der Lizenz und benötigen keine separaten Zusatzmodule oder Drittanbieter.

Mehr Möglichkeiten für Integration und Automatisierung

Das passt zu unserem Verständnis von Business Voice: nicht als Insellösung, sondern als Kommunikationsservice, der stabil funktioniert und mit den Anforderungen unserer Kund:innen mitwächst. Zusätzlich stellt 3CX eine leistungsfähige API-Schnittstellen bereit. Diese ermöglichen:

- eine tiefe Integration in bestehende Systeme wie CRM, ERP oder Branchensoftware

- die Entwicklung kundenspezifischer Lösungen und Automatisierungen

Für unsere Kundinnen und Kunden bedeutet das:

- Deutlich mehr Automatisierungs- und Integrationsmöglichkeiten

- Individuell angepasste Kommunikations- und Serviceprozesse

- Eine Plattform, die klassische Telefonie mit modernen KI- und Daten-Workflows verbindet

Gerade für Organisationen mit spezifischen Anforderungen oder Integrationsbedarf eröffnet die Enterprise Lizenz damit zusätzliche Entwicklungsperspektiven.

Was sich nun für bestehende Kund:innen ändert

Im Rahmen der Weiterentwicklung des Business Voice Service überprüfen wir sorgfältig einen Grossteil der bestehenden Abonnemente und nehmen dort Anpassungen vor, wo sie notwendig sind. Die Preisveränderungen fallen dabei nicht pauschal nur zum Nachteil unserer Kund:innen aus. Durch die nun verbindlichen User-Limitierungen lässt sich der notwendige Ressourcenbedarf im Rechenzentrum präziser planen und begrenzen. Das führt insgesamt zu einer nachvollziehbareren Kostenstruktur und zu einem klarer aufgebauten Angebot.

Wie wir weiter vorgehen

Betroffene Kund:innen kontaktieren wir proaktiv und persönlich. Gemeinsam schauen wir an, welche Konstellation zur jeweiligen Umgebung passt und welche Anpassung sinnvoll ist.

Kund:innen, bei denen sich preislich nichts verändert, werden von uns nicht separat angeschrieben. Parallel dazu aktualisieren wir den Produktbeschrieb unseres Business Voice Service, damit die neue Struktur klar und verständlich abgebildet ist.

Backups sind deine letzte Verteidigungslinie, wenn etwas schiefläuft: versehentlich gelöschte Daten, technische Ausfälle oder eine Ransomware-Attacke, bei der Angreifer nicht nur Systeme verschlüsseln, sondern gezielt auch Backups löschen möchten.

Genau deshalb migrieren wir unseren bisherigen Cloud-Backupservice schrittweise auf eine moderne Nachfolgelösung. Im Mittelpunkt steht dabei eine Technologie, die sich für sichere und skalierbare Backup-Architekturen etabliert hat: S3 (Object Storage) inklusive Object Lock für immutable Backups.

Was bedeutet «S3» kurz erklärt

S3 steht für einen standardisierten Ansatz, Daten als Objekte zu speichern (Object Storage). Das ist besonders geeignet für Backup-Daten, weil:

- sehr grosse Datenmengen effizient abgelegt werden können,

- die Architektur auf Skalierbarkeit und Verfügbarkeit ausgelegt ist,

- Objekte mit Schutzmechanismen wie Object Lock gegen Manipulation abgesichert werden können.

Backups, die kein Angreifer löschen kann

Bei klassischen Backup-Umgebungen ist ein Risiko besonders kritisch: Wenn ein Angreifer Zugriff erhält, kann er versuchen, Sicherungen zu verändern oder zu löschen genau dann, wenn man sie am dringendsten braucht.

Mit Object Lock kann verhindert werden, dass Backups nach ihrer Erstellung innerhalb einer definierten Frist verändert oder gelöscht werden. In unserer neuen Lösung bedeutet das:

- Sicherungen sind vor Manipulation geschützt (immutable)

- selbst dann, wenn ein Angreifer an Credentials gelangen würde

- ein wichtiger Baustein, um Ransomware-Szenarien sauber abzufedern

In der neuen Umgebung nutzen wir dafür eine ransomware-sichere Storage-Umgebung mit 14 Tagen Immutable als Schutzfenster (gemäss Standard-Setup im Schreiben).

Weitere Vorteile der neuen Cloud-Backup-Lösung

Neben Immutable-Funktionalität bringt die neue Zielarchitektur zusätzliche Pluspunkte:

- Dediziertes, hochverfügbares Datacenter (Schweiz für die CH-Variante)

- Laufendes Monitoring des Backupprozesses durch axelion

- Standardisiertes Backupkonzept als verlässliche Basis

- Ziel: eine Plattform, die sich langfristig sicher betreiben und weiterentwickeln lässt

Und ganz wichtig: Cloud-Backup ist nur ein Teil eines umfassenden Backup- und Recovery-Konzepts. Mit der Umstellung schaffen wir die Basis, um künftig auch angrenzende Bereiche konsistent aktuell zu halten (z. B. Zugriffskonzepte, übergeordnetes Recovery-Design, Archivierungsgrundlagen).

So läuft die Migration ab (mehrstufig)

Die Umstellung erfolgt in mehreren Phasen:

Schritt 1: Microsoft 365 Backup (ab 01.04.2026)

- M365-Backups werden neu auf S3 Object Storage in einem Schweizer Rechenzentrum gesichert

- Retention: 1 Jahr

- Die Umstellung läuft für Sie in der Regel automatisch

- Wichtig: Falls Sie eine längere Retention wünschen, bitten wir um aktive Kontaktaufnahme bis 31.03.2026

- Frühere Backupdaten werden nicht ins neue System migriert; sie werden noch für die Dauer von 1 Jahr aufbewahrt und danach gelöscht (gemäss Schreiben)

Schritt 2: Gap-Analyse (seit 01.01.2026)

Für Kund:innen, die neben M365 weitere Daten im Cloud-Storage sichern, prüfen wir im Hintergrund:

- ob das aktuelle Backupkonzept unseren neuesten Sicherheitsstandards entspricht,

- ob Anpassungen sinnvoll oder notwendig sind.

Dieser Schritt erfordert keine Mitwirkung.

Schritt 3: Abschluss der Migration (weitere Daten)

Danach folgt die Migration weiterer Backupdaten. Hier gibt es zwei Varianten:

- Schweiz (wenn CH-Standort erforderlich ist)

- Europa (gleichwertig, oft kostengünstiger – je nach Anforderungen)

Wir sind für dich da

Wenn du Fragen zur Umstellung, zur Retention oder zur passenden Variante (Schweiz/Europa) hast, dann kannst du uns jederzeit kontaktieren.

Angreifer nutzen echte SharePoint-Freigaben, um Vertrauen zu gewinnen.

Wir zeigen, woran du die Masche erkennst und welche Sofortmassnahmen jetzt helfen.

In den letzten Wochen hat das Bundesamt für Cybersicherheit (BACS) vermehrt Meldungen zu einer internationalen Phishing-Welle erhalten, die auch die Schweiz erreicht hat: E-Mails behaupten, jemand habe ein Dokument über Microsoft SharePoint geteilt und der Link führt tatsächlich auf die legitime SharePoint-Plattform. Genau das macht diese Angriffe so perfide.

So läuft der Angriff ab (vereinfacht erklärt)

Das BACS beschreibt im letzen Wochenrückblick eine typische Kette, die in vielen Fällen ähnlich abläuft:

- SharePoint-Einladung per E-Mail

Du erhältst eine Nachricht (häufig scheinbar von einer bekannten Person), in der steht, dass ein PDF/Dokument via SharePoint mit dir geteilt wurde. - Klick führt auf echten SharePoint

Der Link öffnet eine echte SharePoint-Seite, genau das senkt die Alarmglocken. - Ab hier kippt es: «PDF-Link» führt zur Login-Falle

Innerhalb von SharePoint erscheint ein weiterer Link zum angeblichen Dokument. Beim Öffnen landest du bei einer Passwortabfrage, die Microsoft-Login und Passwort abgreift.

Wie sieht dies konkret aus?

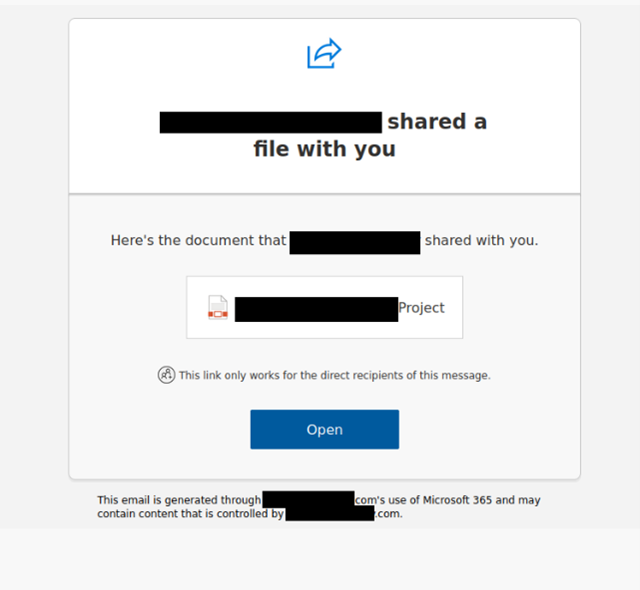

SharePoint-Einladung per E-Mail

Zunächst erhaltet ihr wie oben beschrieben, eine Nachricht, in der steht, dass ein PDF/Dokument via SharePoint mit dir geteilt wurde.

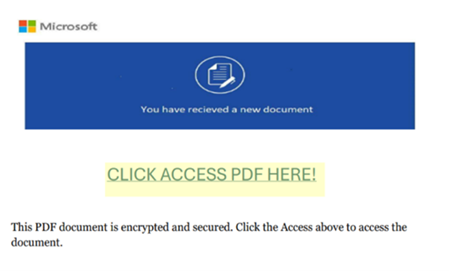

«PDF-Link» führt zur Login-Falle

Beim Öffnen landest du bei einer Passwortabfrage, die Microsoft-Login und Passwort abgreift.

Dies ist die effektive Attacke, auf keinen Fall klicken!

Wie kann ich mich als Anwender schützen ?

Für Mitarbeitende/Benutzer:innen gelten folgende Verhaltens empfehlungen:

- Keine Zugangsdaten eingeben, wenn du über einen Link aus einer E-Mail/SMS auf eine Seite gelangst.

- Über zweiten Kanal nachfragen (Anruf/Chat). Wenn eine Mail von einer bekannten Person zu kommen scheint, aber du keine Datei erwartest. → Wenn du die Datei wirklich erwartest: lieber SharePoint/Office direkt öffnen (manuell) statt über den Mail-Link.

Falls du bereits geklickt oder Daten eingegeben hast

- Passwort ändern/2 Faktor Authentifizierung prüfen (und bestehende Sessions revoken lassen)

- IT/Support sofort informieren und Konto/Sign-ins prüfen und verdächtiges Mail melden

Was kann ich als Admin unternehmen?

Empfehlungen für IT-Verantwortliche:

- Awareness: kurze, regelmässige Updates zu aktuellen Maschen

- Spoiler: AiTM (adversary-in-the-middle) direkt im Browser erkennen und blockieren, dazu mehr weiter unten 😉

- Phishing-resistente Anmeldung: (z.B. Passkeys/FIDO2/Windows Hello) und entsprechende Policies ausrollen

👉 Lies dazu auch unseren Blog-Post: Passwordless – mit Microsoft Authenticator und Windows Hello for Business

AiTM im Browser erkennen – ohne pishing-resistente Anmeldung

Bei AiTM handelt es sich um Real-Time-Phishing: Die Eingaben werden in Echtzeit abgefangen und dies inklusive zweitem Faktor, wodurch Angreifer unmittelbar Zugriff auf das Konto erhalten können.

Kein Passwordless – Was nun? Falls du in deinem Unternehmen noch mit klassischen Passwörter arbeitest, können folgende technische Massnahmen jetzt den Schutz deiner User erhöhen

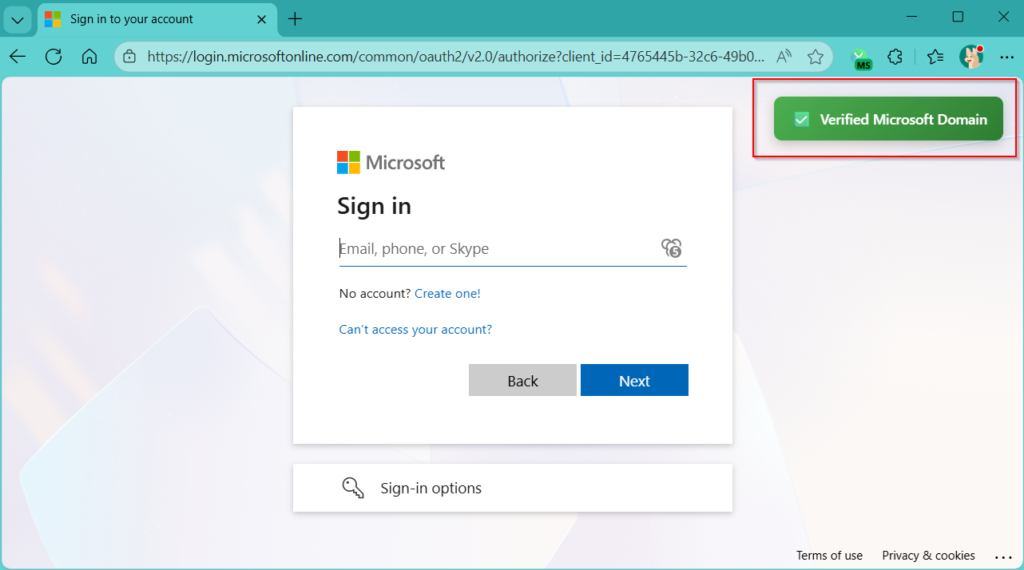

Phishing Page Detection via Branding CSS

Durch einen clevere Erkennung von proxy basierten AiTM Attacken wird dem Enduser bei Angriffen ein custom CSS mit Warnungen in die M365 Login page injected. Dies soll ihn an der Eingabe der Credentials hindern.

👉 Alle bestehenden axelion AG Kunden erhalten diese Schutzfunktion bis im Sommer 2026 komplett kostenlos 💚 Dieser proaktive Ansatz kann als «Teaser» für unser neues «Managed Microsoft 365» Produkt gesehen werden (Mehr Infos folgen im Q2 😉).

Check for M365 Phishing via Browser Erweiterung

Durch die Browser Erweiterung «Check for M365 Phishing by axelion AG» werden AiTM Attacken direkt im Browser erkennt und blockiert.

👉 Diese Browser Erweiterung kann bei uns angefragt und auf all euren Geräten ausgerollt werden.

Unser Angebot

Als Proaktive Massnahme zur Unterbindung dieser aktuellen SharPoint-Phishing-Welle haben wir bei allen unseren Microsoft 365 Kunden die oben erklärte Phishing Page Detection via Branding CSS Technologie für die Unterbindung der Attacke ausgerollt. 💚 Diese kann sicher bis Sommer 2026 kostenlos genutzt werden. Im Q2 folgen weitere Infos über unser neues «Managed Microsoft 365» Produkt, welches genau solche Proaktiven Sicherheitsmassnahmen als Service für eure Sicherheit bereitstellen wird.

Wenn du unsicher bist, ob eine Nachricht legitim ist oder Unterstützung benötigst, dann kannst du uns jederzeit kontaktieren.

Sicherheit hat höchste Priorität- 24/7.

Wichtige Links & weiterführende Informationen

Mehr Details (inkl. Hintergrund & Empfehlungen) findest du im vollständigen Wochenrückblick des BACS.

Defeating Adversary-in-the-Middle phishing attacks | Microsoft Community Hub

Der Alarm geht los.

Aline reisst ihr Smartphone vom Tisch, rennt los und lässt die Pflegedokumentation stehen. Im Zimmer findet sie den Bewohner am Boden, reagiert geübt und prüft den Zustand. Doch als sie über ihr Smartphone zusätzliche Hilfe holen will, bleibt der Bildschirm schwarz.

Keine Verbindung. Kein Signal.

Ein kurzer Moment, der ewig wirkt. Sekunden, in denen sie stattdessen laut ruft, bis Unterstützung kommt. Der Bewohner ist versorgt doch das Gefühl bleibt: Was, wenn die Verbindung auch beim nächsten Mal ausfällt?

Solche Momente passieren selten aber sie bleiben haften.

Weil sie zeigen, was auf dem Spiel steht, wenn die Technik nicht mit der Realität Schritt hält.

Ein Netz, das alles kann: WLAN statt Inhouse-Mobilfunk im Pflegealltag

In der Teamsitzung am nächsten Tag fällt das Thema erneut auf den Tisch:

«Wir brauchen endlich ein Netz, das überall stabil funktioniert.»

Das Haus betreibt ein Inhouse-Mobilfunknetz und ein separates WLAN, zwei Systeme, doppelte Wartung, doppelter Aufwand. Und trotzdem: keine hundertprozentige Abdeckung.

Heute weiss Aline, dass es auch anders geht.

Denn moderne WLAN-Systeme können längst beides: Kommunikation und Datentransfer, in einem Netz das für alles funktioniert.

Warum moderne Pflege WLAN braucht

Kein Alarm sollte am Signal scheitern.

Im neuen Whitepaper „WLAN vs. Inhouse-Mobilfunk (4G/5G)“ zeigen wir:

- Welche Netzarchitekturen sich in Pflegeeinrichtungen bewähren

- Warum die Gerätewahl entscheidend für die Stabilität ist

- Und wie ein professionell geplantes WLAN Inhouse-Mobilfunk vollständig ersetzen kann

Ab Oktober 2025 werden die Microsoft 365 Apps (z. B. Word, Excel, Outlook) nicht mehr auf Windows Server 2016 und 2019 unterstützt. Davon betroffen sind insbesondere Terminalserver-Umgebungen, in denen mehrere Benutzer gleichzeitig mit Office-Anwendungen arbeiten.

Im folgenden Beitrag geben wir einen Überblick über die wichtigsten Fakten zum End of Support und welcher Handlungsbedarf besteht.

Was bedeutet das konkret?

Auch nach dem Stichtag können Microsoft 365 Apps auf älteren Servern möglicherweise weiter funktionieren. Microsoft übernimmt jedoch keine Verantwortung mehr für Fehler, Sicherheitslücken oder Kompatibilitätsprobleme.

Die wichtigsten Punkte:

- Keine Funktionsgarantie: Änderungen an Microsoft 365 können zu Problemen führen.

- Kein Support: Microsoft bietet keine Hilfe bei technischen Schwierigkeiten mehr.

- Keine Sicherheitsupdates: Sicherheitslücken werden nicht mehr geschlossen.

- Risiko für zentrale Umgebungen: Terminalserver-Ausfälle können viele Mitarbeitende gleichzeitig betreffen.

Warum ist das relevant?

In vielen Unternehmen sind Terminalserver ein zentraler Bestandteil der IT-Infrastruktur. Wenn Microsoft 365 darauf nicht mehr zuverlässig funktioniert, kann dies zu Produktivitätsverlust, Sicherheitsrisiken und höherem Supportaufwand führen.

Unsere Empfehlung

Unternehmen sollten prüfen, ob ihre Serverumgebung für den Betrieb von Microsoft 365 Apps zukunftssicher aufgestellt ist. Ein Upgrade auf Windows Server 2022 wird empfohlen, um langfristige Stabilität, Support und Sicherheit zu gewährleisten.

Microsoft hat angekündigt, dass ab Oktober 2025 die Desktopversionen Office 2016 und Office 2019 nicht mehr für die Verbindung mit Microsoft 365-Diensten unterstützt werden. Betroffen sind z. B. Outlook-Verbindungen zu Exchange Online, OneDrive-Synchronisation oder der Zugriff auf Teams.

Wir zeigen in diesem Beitrag, welche Auswirkungen das End of Support mit sich bringt und welche Schritte Unternehmen jetzt einleiten sollten.

Was bedeutet das konkret?

Die Office-Anwendungen selbst funktionieren weiterhin lokal. Die Verbindung zu Microsoft 365-Diensten kann technisch noch bestehen, es gibt jedoch keine Garantie mehr. Microsoft übernimmt keinen Support, und bei Inkompatibilitäten oder Ausfällen wird keine Fehlerbehebung mehr angeboten.

Im Überblick:

- Keine Kompatibilitätsgarantie: M365-Dienste könnten Änderungen erhalten, die ältere Office-Versionen nicht mehr unterstützen.

- Kein technischer Support: Microsoft bietet keine Hilfe bei Problemen.

- Keine Sicherheitspatches bei M365-Nutzung: Risiken durch veraltete Verbindungen bleiben bestehen.

- Betriebsrisiko: Outlook, OneDrive oder Teams können plötzlich nicht mehr korrekt arbeiten.

Warum ist das relevant?

In vielen Unternehmen sind Office 2016 oder 2019 noch im Einsatz – oft stabil, aber technisch überholt. Die enge Verzahnung mit Microsoft 365 ist im Arbeitsalltag essenziell. Ohne verlässliche Verbindung besteht das Risiko für Störungen im E-Mail-Verkehr, fehlende Dateisynchronisation oder eingeschränkte Zusammenarbeit.

Unsere Empfehlung

Unternehmen sollten jetzt ihre Office-Installationen prüfen und eine Umstellung auf eine unterstützte Version einplanen. Zwei Optionen stehen zur Verfügung:

- Upgrade auf Office 2024 (klassische Kaufversion)

- Wechsel zu Microsoft 365 Apps (Abo-Modell, immer aktuell)

Beide Wege stellen sicher, dass die Verbindung zu Microsoft 365-Diensten stabil bleibt und unterstützt wird.

Microsoft gibt eine neue Preisstruktur bekannt und passt ab dem 1. April 2025 die Kosten für verschiedene Microsoft 365-Dienste an. Wer seine Lizenzen verlängert oder neue Lizenzen kauft, sollte sich auf Preisveränderungen einstellen.

Wir bringen die wichtigsten Infos auf den Radar.

Welche Lizenzen sind betroffen?

- Teams Phone: ca. 25%

- Power BI Pro: ca. 40%

- Power BI Premium: ca. 20%

Wichtig: Microsoft 365 E5 und Office 365 E5 sind von dieser Anpassung nicht betroffen. Beide beinhalten bereits Teams Phone Standard und Power BI Pro.

5% Aufpreis für Jahreslizenzen mit monatlicher Abrechnung

Wer hingegen Jahreslizenzen mit monatlicher Abrechnung nutzt, sollte sich auf einen zusätzlichen Preisaufschlag von 5% einstellen. Diese Anpassung betrifft Neubestellungen und Verlängerungen ab dem 1. April 2025. Bestandskunden zahlen erst bei der nächsten Verlängerung den neuen Preis.

Microsoft rollt ab Januar 2025 eine neue Outlook-Version für Windows aus. Die Umstellung passiert automatisch und bringt ein schickeres Design, neue Features und eine optimierte Benutzeroberfläche mit sich. Doch was, wenn du nicht wechseln möchtest?

Ab Januar 2025 wird dein aktuelles Outlook automatisch durch die neue Version ersetzt. Diese wurde so entwickelt, dass sie deine Produktivität steigern und das Nutzererlebnis verbessern soll. Falls du nicht auf die neue Version wechseln möchtest, hast du folgende Möglichkeiten:

1. Manuell zur klassischen Version zurückkehren:

Wenn du die neue Version ausprobiert hast und merkst, dass sie dir nicht zusagt, kannst du ganz einfach manuell zur klassischen Ansicht zurück wechseln. Wie das geht, zeigt die entsprechende Anleitung von Microsoft. Probiere also am besten einfach aus, was für dich passt.

2. Automatische Umstellung deaktivieren:

Wenn du den automatischen Wechsel komplett vermeiden möchtest, können wir ihn für dein Unternehmen global deaktivieren.

Was das für dich nun bedeutet

- Informiere dein Team: Lass alle wissen, was sich ändert und wie sie, wenn nötig, zur klassischen Version zurückkehren können.

- Plane rechtzeitig: Falls du den automatischen Wechsel vermeiden willst, melde dich frühzeitig bei unserer Helpdesk-Crew – wir kümmern uns um alles.

- Nutze die Vorteile: Die neue Version bringt viele spannende Verbesserungen mit. Teste sie aus, um zu sehen, ob sie deine Arbeitsabläufe erleichtern.

Mehr Infos

Neugierig, was die neue Outlook-Version alles kann? In der Erste-Schritte-Anleitung von Microsoft wirst du fündig! Falls du Fragen hast oder Unterstützung brauchst, ist unsere axelion-Crew für dich da. Schreib uns, und wir sorgen dafür, dass der Übergang für dich so reibungslos wie möglich läuft.

Seit dem neuesten Update hat der Adobe Acrobat Reader mit Performanceproblemen zu kämpfen. Mit einem einfachen Trick bringst du ihn wieder auf Touren. Wir zeigen dir, wie’s geht!

Läuft dein Adobe Acrobat Reader auch plötzlich langsamer …? Seit dem Update im Oktober 2024 (Version 24.003.20180) sieht das Programm zwar schicker aus, aber oft sind die Ladezeiten nun länger oder es kommt zu Verzögerungen. Manchmal friert das Ganze sogar ein – besonders auf älteren Geräten oder mit Windows 11. Die neue, moderne Benutzeroberfläche scheint mehr Ressourcen zu fressen und sorgt so bei einigen für zäheres Arbeiten.

Zum Glück gibt es eine einfache Lösung, wie du den Adobe Reader schneller und stabiler machst, indem du auf die klassische Ansicht zurückschaltest.

So geht’s:

- Öffne den Acrobat Reader.

- Klicke oben links auf das Hamburger-Menü (≡).

- Wähle die Option „Disable New Acrobat Reader“ oder auf Deutsch „Neue Acrobat-Version deaktivieren“.

- Starte den Acrobat Reader neu.

Nach dem Neustart öffnet sich der Acrobat Reader wieder in der klassischen Ansicht, die für die meisten Nutzer:innen deutlich flüssiger und stabiler läuft. Bis Adobe das Programm weiter optimiert, hilft dir dieser Workaround, die Performance merklich zu verbessern. Falls du weitere Fragen oder immer noch Probleme hast, melde dich gerne bei uns – wir helfen dir weiter!

Passwörter sind eine Technologie von gestern – passwordless is the way to go. Erfahre hier, wie du deine Anmeldemöglichkeiten mit Windows Hello for Business und dem Microsoft Authenticator auf den aktuellen Stand bringen kannst.

Passwörter und die damit verbundenen Herausforderungen

Passwörter sind nicht benutzerfreundlich – mein Passwort muss…

- …bei jeder Anmeldung eingetippt werden.

- …genügend lang sein.

- …Gross-/Kleinbuchstaben, Sonderzeichen und Zahlen beinhalten.

- …manuell rotiert werden.

- …auswendig gelernt werden.

- …sicher abgelegt werden.

👉 Lies dazu auch unseren Blog-Post: Wie generiere ich ein sicheres Passwort?

Zusätzlich sind Passwörter anfällig auf diverse Attacken wie z.B. Brute Force, Social Engineering, Phishing, Rainbow Tables, Credential Stuffing oder Keylogging.

Ganz ohne Passwort? Wie geht das? 🤔

Passwordless – passwortlos – ohne Passwort

Die Kombination von Windows Hello for Business auf deinem Desktop oder Laptop Computer mit der Microsoft Authenticator App auf deinem Smartphone ermöglichen eine Anmeldung komplett ohne Passwörter.

Du fragst dich nun bestimmt, wie genau die Überprüfung deiner Identität ohne Passwort funktionieren soll. Hierzu gibt es diverse weitere Möglichkeiten, welche wesentlich sicherer und massiv benutzerfreundlicher sind.

- Microsoft Authenticator

Eine Authentifizierungs-App für iOS und Android, welche dein Smartphone zu deinem Security Token verwandelt. Damit meldest du dich bequem und sicher bei all deinen Onlinekonten an.

Mehr erfahren > - Windows Hello for Business

Neue Anmeldemethoden für das Login an deinem Windows PC. Entsperre dein Gerät mit modernen Faktoren wie deinen biologischen Daten (Finger oder Face) oder einem PIN. Gesichert durch den lokal verbauten Sicherheits-Chip (TPM), welcher diverse bekannte Passwort-Attacken abschwächt.

Mehr erfahren >

Microsoft Authenticator – Passwordless 🔑

Wie aktiviere ich «passwordless»?

Vermutlich verwendest du die App bereits für die 2FA (2-Faktor-Authentifizierung) mit Microsoft 365. Erfahre hier wie du dich in der App für die «passwordless» Anmeldung registrieren kannst.

Lade dazu die Microsoft Authenticator App herunter:

- Apple App Store: Microsoft Authenticator on the App Store

- Google Play Store: Microsoft Authenticator – Apps on Google Play

Nachdem du die Authenticator-App installiert hast, kannst du deinen Account hinzufügen und darin auf «Anmeldung per Telefon aktivieren» klicken. Folge ganz einfach den Anweisungen in der App, um die Registrierung für die kennwortlose Anmeldung per Telefon für das Konto abzuschliessen.

Beim Login kannst du nun – anstatt wie gewohnt dein Passwort einzugeben – auf den Button «Stattdessen eine App verwenden» klicken.

Wie sieht das Login aus?

Durch das phishing-resistente «Number Matching» von Microsoft wird dir an deinem Desktop-Gerät eine Zahl angezeigt, welche du anschliessend in der Push-Benachrichtigung an deinem Smartphone eintippen musst. Die Eingabe von einem Passwort ist nicht mehr notwendig.

So sieht das Ganze in Action aus:

Welche Faktoren greifen hier für die sichere Anmeldung?

Eine MFA (Multifaktor-Authentifizierung) funktioniert immer mit einer Kombination von mindestens zwei Faktoren. Welche Faktoren dies genau sind und wie diese abgebildet werden können, erfährst du hier 👉 MFA-Faktoren: Etwas, was ich bin, habe oder weiss?

Spoiler: Bei «passwordless» mit dem Microsoft Authenticator werden folgende Faktoren verwendet:

- Something you have > dein Smartphone

- Something you are / something you know > biometrische Sensoren oder PIN

Windows Hello for Business 👋

Wie aktiviere ich Windows Hello for Business?

Der Rollout von Windows Hello for Business kann in älteren Microsoft-Umgebungen mit lokalen Domain Controllern sowie auch in moderneren Cloud-Umgebungen ohne Server problemlos durch die geschulten System Engineers der axelion Crew aufgeschaltet werden.

Wichtig ist nur, dass alle Mitarbeitenden über eine Microsoft Business Premium Lizenz oder eine andere Lizenz, welche Microsoft Intune P1 beinhaltet, verfügen.

Melde dich gerne bei uns für die Analyse deiner Umgebung und um die für Windows Hello notwendigen Schritte einzuleiten.

Wie sieht das Login aus?

Welche Faktoren greifen hier für die sichere Anmeldung?

Wie bereits im Kapitel vom Microsoft Authenticator erklärt wurde, wird eine MFA immer mit der Kombination von mindestens zwei Faktoren realisiert 👉 MFA-Faktoren: Etwas, was ich bin, habe oder weiss?

Spoiler: Bei Windows Hello for Business werden folgende Faktoren verwendet:

- Something you have > dein Laptop oder Desktop PC

- Something you are / something you know > biometrische Sensoren oder PIN

Für zusätzliche Sicherheit können sogar noch weitere Faktoren integriert werden. Zum Beispiel kann erzwungen werden, dass sich das persönliche Smartphone innerhalb der Bluetooth-Reichweite des Laptops befindet. Hierzu wird zusätzlich die Multi-Factor Unlock Funktion für Windows Hello ausgerollt.

👉 MFA-Faktoren:

Etwas, was ich bin, habe oder weiss?

Something you are, something you have, something you know

Unter einer Multi-Factor Authentication (MFA), oder auf Deutsch auch einer Authentifizierung mit mehreren Faktoren, versteht man immer eine Kombination von mindestens zwei der drei gängigsten Authentifizierungs-Faktoren, welche ich euch nun gerne etwas genauer erklären werde:

Etwas, was ich bin – Something you are 👤

Hiermit wird ein physisches Merkmal von deinem menschlichen Körper verlangt. Eine Eigenschaft, welche nur durch deine Präsenz erfüllt werden kann. In der Praxis wird dies sehr oft durch deinen eindeutigen Fingerabdruck oder dein Gesicht realisiert. Moderne Geräte von Dell und HP verfügen über biometrische Sensoren für die Finger und Gesichtserkennung, welche dir das Anmelden mit Windows Hello for Business erleichtern. Bei den Smartphones ist diese Art der Authentifizierung schon seit mehreren Jahren weit verbreitet.

Etwas, was ich habe – Something you have 📱

Hier wird ein physischer Gegenstand verlangt, welcher in Form von einem Gerät oder Token vorhanden sein kann. Zum Beispiel kannst du dir darunter dein Smartphone vorstellen, welches dich durch den Alltag begleitet. Alternativ kann dies auch ein dedizierter Fido2 USB-Stick oder dein Geschäfts-Laptop sein. Wichtig ist hier, dass das Gerät für die Anmeldung zwingend bei dir sein muss. Im Falle von einem USB muss dieser eventuell noch mit dem Laptop oder Smartphone verbunden werden. Dies kann direkt via USB oder auch kabellos via NFC erfolgen. Bei einem Smartphone ist es eventuell notwendig, dies vorgängig via Bluetooth mit dem PC zu verbinden.

Etwas, was ich weiss – Something you know 💭

Grundsätzlich handelt es sich hier immer um etwas Geschriebenes, welches zwingend korrekt eingetippt werden muss. In den meisten Fällen wird hier ein kurzer PIN verlangt. Aber auch die klassischen Passwörter oder Sicherheitsfragen fallen in diese Kategorie der Authentifizierungs-Faktoren. Da die biologischen Sensoren von «Etwas, was ich bin – Something you are» (s. oben) deine Eigenschaften nicht immer zuverlässig identifizieren können, wird als Backup-Methode oftmals ein PIN hinterlegt.

Authenticator oder Windows Hello ohne Passwort einrichten 💡

Wie genau kann ich nun initial den Authenticator oder Windows Hello einrichten, wenn ich kein Passwort zu meinem Account habe? Die Antwort: TAP – Temporary Access Pass.

Durch ein temporäres Passwort, welches nur während eines beschränkten Zeitraums für eine bestimmte Anzahl Anmeldungen verwendet werden kann, ist das Onboarding neuer Mitarbeitenden auch kein Hindernis mehr.

Nun gibt es nicht viel mehr zu sagen als:

ℹ️ Glossar:

MFA, 2FA, PIN, TAP, TPM?

MFA, 2FA, PIN, TAP, TPM?

Hier eine Übersicht von diversen in diesem Blog erwähnten Abkürzungen inkl. Erklärung:

MFA – Multi-Factor Authentication

Die Authentifizierung von mindestens zwei oder mehr Faktoren.

👉 MFA-Faktoren: Etwas, was ich bin, habe oder weiss?

2FA – Two-Factor Authentication

Die Authentifizierung von mindestens zwei Faktoren.

PIN – Personal Indentication Number

Kurzes Passwort, welches oftmals nur aus Zahlen besteht, lokal auf dem Gerät gespeichert ist und durch einen physischen Sicherheits-Chip (TPM) abgesichert wird.

TAP – Temporary Access Pass

Temporäres Passwort, welches nur während eines beschränkten Zeitraums für eine bestimmte Anzahl Anmeldungen verwendet werden kann. Wird oftmals für das initiale Onboarding von neuen Accounts verwendet.

TPM – Trusted Platform Module

Lokaler physischer Sicherheits-Chip, welcher in modernen Geräten verbaut wird. Speichert die biometrischen Daten und andere Zugangsdaten verschlüsselt ab.

Quellen:

- multi-factor authentication – Glossary | CSRC (nist.gov)

- Passwordless sign-in with Microsoft Authenticator – Microsoft Entra ID | Microsoft Learn

- Windows Hello for Business overview – Windows Security | Microsoft Learn

- Multi-factor unlock – Windows Security | Microsoft Learn

- Configure a Temporary Access Pass in Microsoft Entra ID to register passwordless authentication methods – Microsoft Entra ID | Microsoft Learn